کشف آسیبپذیری تلگرام:

هکرها میتوانستند فایلهای مخرب را در قالب ویدیو برای شما بفرستند

این نقص در تلگرام اندروید نسخه ۱۰.۱۴.۴ و قدیمیتر وجود داشت، اما در نسخه ۱۰.۱۴.۵ اصلاح شده است.

یک آسیبپذیری روز صفر تلگرام در نسخه اندروید با نام «EvilVideo» به هکرها این امکان را میداد تا فایلهای APK مخرب را بهصورت فایلهای ویدیویی برای شما ارسال کنند. این نقص در تلگرام نسخه ۱۰.۱۴.۴ و قدیمیتر وجود داشت. اما تلگرام این آسیبپذیری را در نسخه ۱۰.۱۴.۵ که در ۱۱ ژوئیه ۲۰۲۴ (۲۱ تیرماه) منتشر شد، اصلاح کرده است.

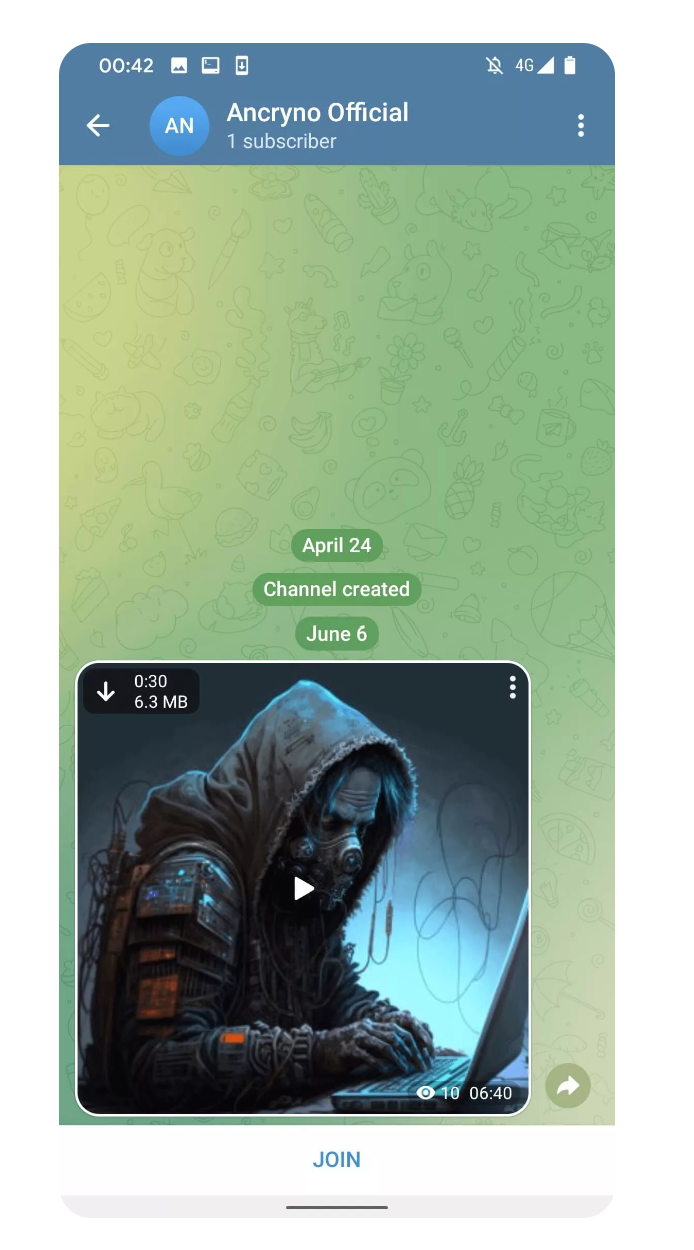

به گزارش دیجیاتو، هکری به نام «Ancryno» ۶ ژوئن (۱۷ خردادماه) در پستی در فروم هکری روسی XSS شروع به فروش یک اکسپلویت تلگرام کرد و گفت این نقص در تلگرام نسخه ۱۰.۱۴.۴ و قدیمیتر وجود دارد. پسازآن محققان شرکت ESET نیز این نقص را کشف کردند.

آسیبپذیری تلگرام اندروید: ارسال APK مخرب بهصورت ویدیو

ESET تأیید کرده است که این اکسپلویت در تلگرام نسخه ۱۰.۱۴.۴ و قدیمیتر کار میکرد و نام آن را نیز EvilVideo گذاشته است. محققان ESET یک بار ۲۶ ژوئن و بار دیگر ۴ ژوئیه ۲۰۲۴ این نقص را در تلگرام افشا کردند.

تلگرام نیز ۴ ژوئیه اعلام کرد درحال بررسی این گزارشهاست، سپس این آسیبپذیری را در نسخه ۱۰.۱۴.۵ برطرف کرد؛ یعنی هکرها حداقل پنج هفته فرصت داشتند فعالانه از این نقص سوءاستفاده کنند.

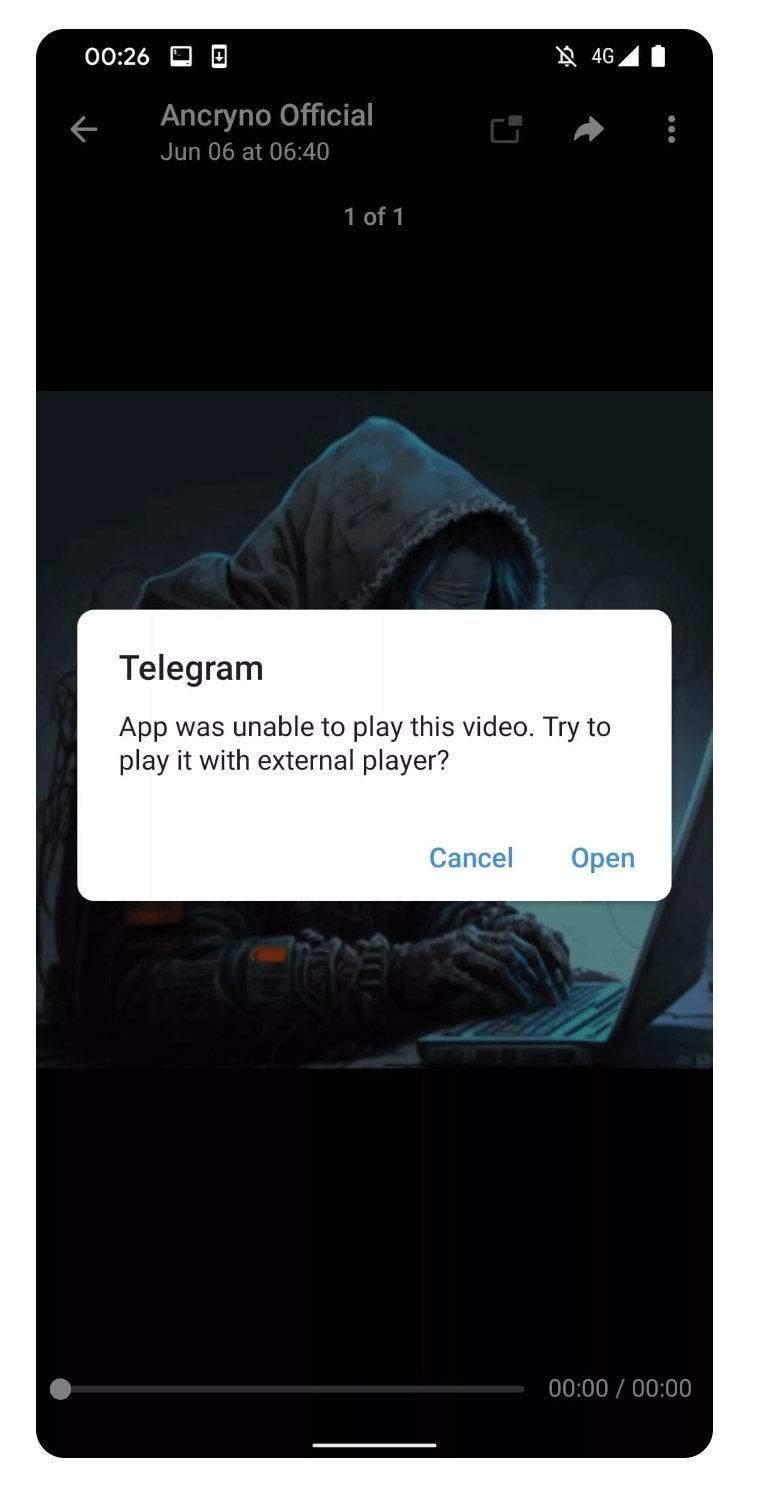

نقص EvilVideo فقط در نسخههای قدیمی تلگرام اندروید کار میکرد و به مهاجمان اجازه میداد فایلهای APK خاصی بسازند که وقتی برای سایر کاربران در کانالی تلگرامی ارسال میشد، بهصورت ویدیو به نظر میرسد. ESET معتقد است این اکسپلویت از API تلگرام برای ایجاد پیامی که به نظر میرسد ویدیویی ۳۰ ثانیهای است، استفاده میکرد.

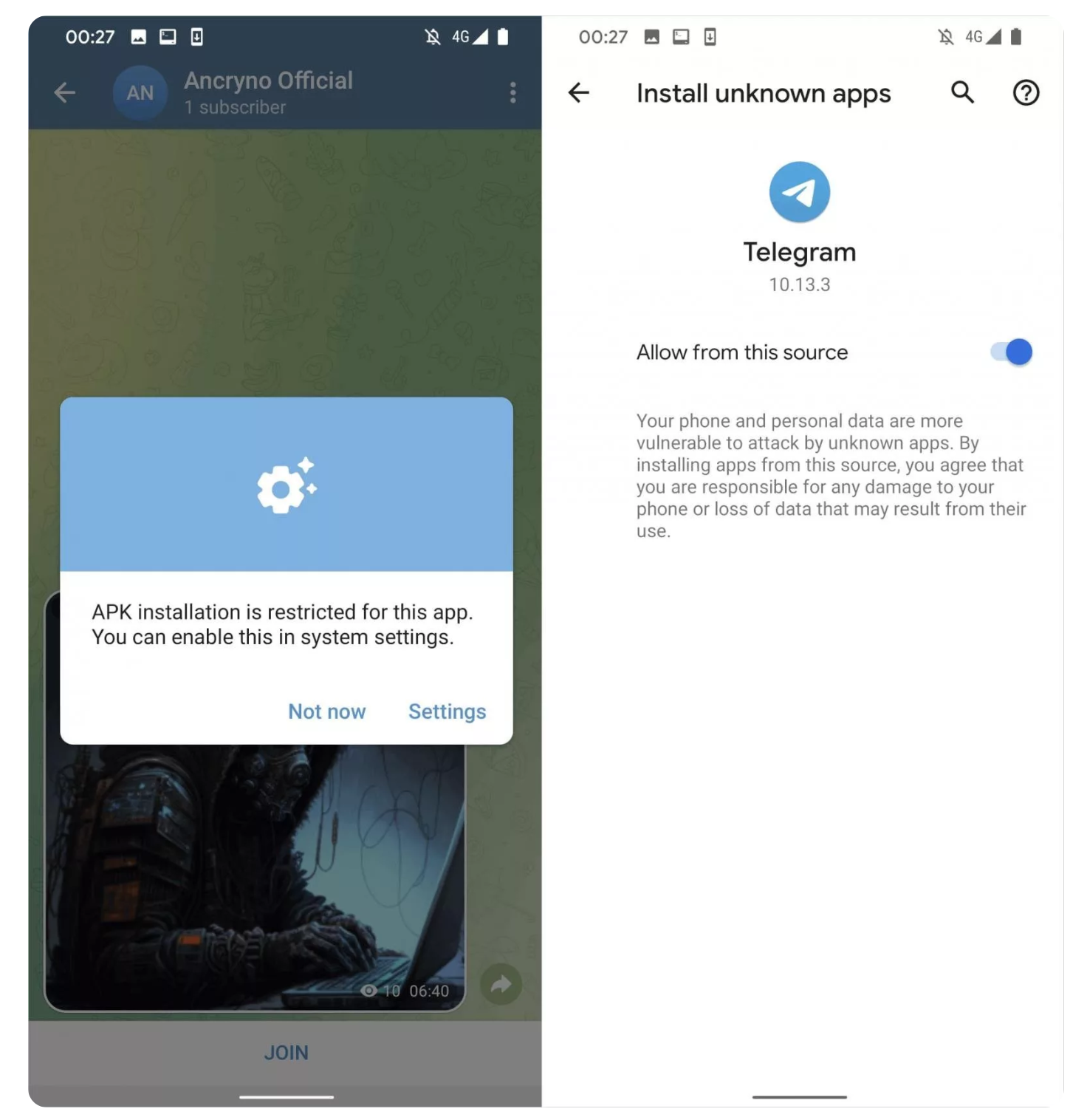

در تنظیمات پیشفرض اپلیکیشن تلگرام در اندروید، فایلهای تصویری و ویدیویی خودکار دانلود میشدند؛ بنابراین وقتی دریافتکنندگان EvilVideo این کانال را باز میکردند، ویدیو از آنها میخواست آن را با پلیر دیگری باز کنند. کاربرانی که دانلود خودکار را غیرفعال کرده بودند هم با کلیک روی پیشنمایش ویدیو با این پیام مواجه میشدند.

پسازآن قربانی باید نصب اپلیکیشن ناشناخته را از تنظیمات دستگاه فعال میکرد و به فایل APK مخرب اجازه میداد روی دستگاه نصب شود.

هکرها ادعا میکنند که این اکسپلویت با «یک کلیک» کار میکند، اما برای اجرای کدهای مخرب روی دستگاه، قربانی باید چندین مرحله و تنظیمات خاصی انجام میداد و چندین کلیک میکرد. این فرایند نسبتاً طولانی خطر حمله موفقیتآمیز را به میزان قابلتوجهی کاهش میداد.