چگونه محاسبات کوانتومی امنیت اینترنت را تهدید میکنند؟

یک آزمایش صورت گرفته میزان آسیب پذیری سیستم رمزگذاری فعلی را برجسته ساخته است موضوعی که برای شرکتها و دولتها در سراسر جهان نگران کننده است.

فرارو- امنیت اینترنت از رایجترین تراکنشهای بانکی گرفته تا مکالمات در پلتفرمهای پیام رسان عمدتا متکی بر کلیدهای رمزنگاری است: رشتههایی از کاراکترهای رمزگذاری شده توسط یک الگوریتم.

به گزارش فرارو به نقل از ال پائیس، دشواری رمزگشایی این کلیدها به فاکتورسازی بستگی دارد تجزیه یک عبارت جبری در قالب یک محصول. یعنی: شش برابر است با سه ضربدر دو. با این وجود، اگر عدد داده شده از تعداد نسبتا کمی از ارقام تجاوز کند این عملیات ساده بسیار پیچیده خواهد شد.

به این عدد نگاه کنید: ۲۶۱۹۸۰۹۹۹۲۲۶۲۲۹. این عبارت جبری توسط یک رایانه کوانتومی در آزمایشی توسط دانشمندان چینی فاکتور گرفته شده است. این مطالعه بررسی نشده که در ArXiv یک آرشیو آنلاین که توسط دانشگاه کرنل اداره میشود منتشر شده آسیبپذیری سیستم رمزگذاری و در نتیجه آسیب پذیری کل جامعه دیجیتال ما را آشکار ساخته است. محاسبات کوانتومی برای روشهای رمز گذاری که امروزه استفاده میکنیم بهخوبی شناخته شده است. "پیتر شور" ریاضیدان موسسه ام آی تی در سال ۱۹۹۴ میلادی نشان داد که یک رایانه کوانتومی میتواند مسئله فاکتور سازی را به طور موثر حل کند.

این نظری منحصر بفرد نیست. در مقالهای که توسط مرکز امنیت سایبری ملی بریتانیا در سال ۲۰۲۰ میلادی منتشر شده بود این موضوع مورد تایید قرار گرفت که رایانههای کوانتومی تهدید جدی را برای امنیت رمزنگاری در بلند مدت ایجاد میکنند.

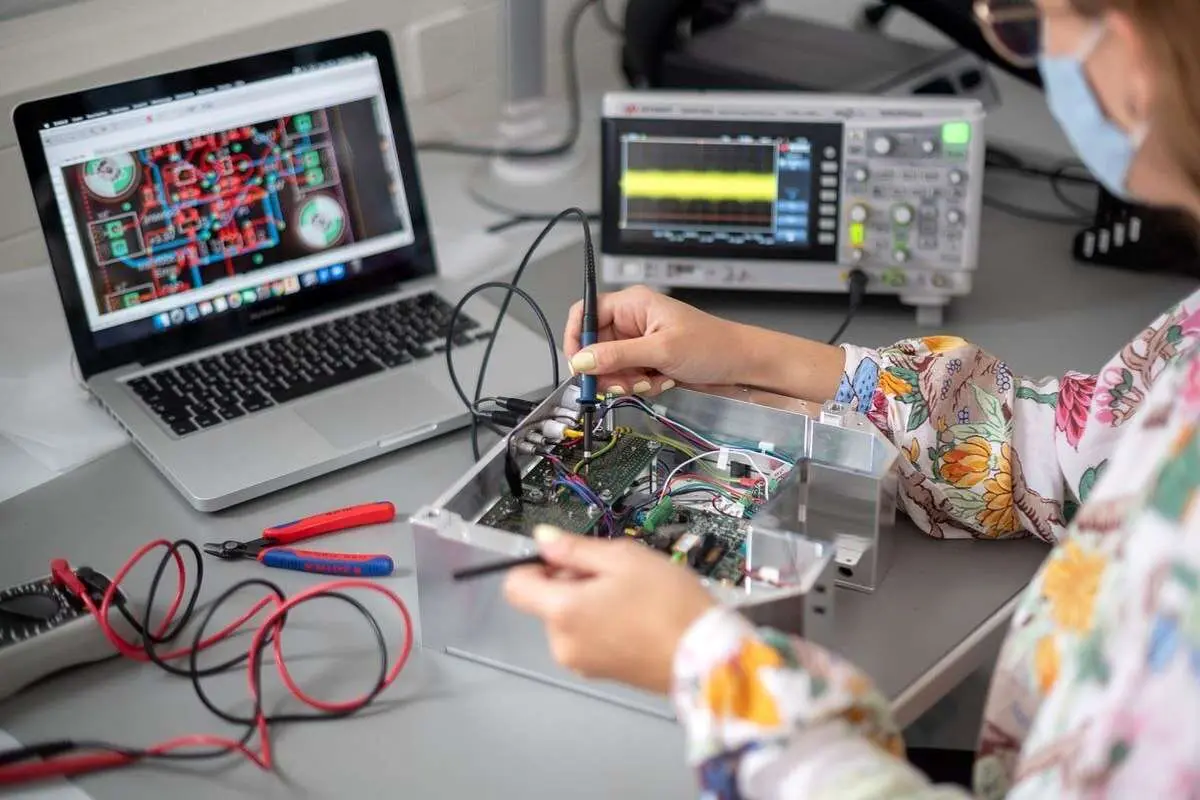

موسسه ملی استاندارد و فناوری ایالات متحده (NIST) هفت سال به دنبال الگوریتمهای امنیتی مقاوم در برابر محاسبات کوانتومی بوده است. اکثر پژوهشگران بر این باورند که برای امکان پذیر بودن تهدید کوانتومی توسعه بیشتر این علم نوپا هنوز ضروری به نظر میرسد.

الگوریتم "شور" فرمول رمزگشایی سیستمهای فعلی به نام Rivest-Shamir-Adleman (یا RSA) و بر اساس اعداد اول بزرگ به یک رایانه کوانتومی قوی، بدون خطا و میلیونها کیوبیت (واحدهای پایه اطلاعات در یک رایانه کوانتومی) نیاز دارد. آخرین مورد رونمایی شده در این عرصه پردازنده IBM Osprey بوده که تنها ۴۳۳ کیوبیت دارد.

"گوئیلو لانگ" فیزیکدان دانشگاه تسینگ هوا در چین در نشریه "نیچر" اذعان میکند که "افزایش تعداد کیوبیتها بدون کاهش نرخ خطا امری کافی نیست".

ما فکر میکنیم که رمزنگاری امروز ایمن است، زیرا در حال حاضر ما یک الگوریتم فاکتورسازی کارآمد در اختیار نداریم. بشریت از زمان یونان باستان در تلاش برای یافتن آن بوده است، اما ممکن است فردا یک ریاضیدان بسیار باهوش این الگوریتم را پیدا کند و همه چیز را خراب کند. این ریاضیدان باهوش میتواند یک رایانه کوانتومی باشد. دنیای رمزگذاری امروزی ممکن است به محض آن که این مورد توسعه یابد با آسیب پذیری مواجه شود.

امنیت زودگذری که امکان حفظ جامعه دیجیتال را فراهم کرده اکنون توسط تیمی به سرپرستی "بائو یانگ" از دانشگاه شانگهای جیائوتونگ پس از آن که آنان یک کلید ۴۸ بیتی را با یک رایانه تنها ۱۹ کیلوبیتی فاکتور کردند زیر سوال رفته است. آن گروه چینی اشاره کرد که با ۳۷۲ کیوبیت الگوریتم فاکتورسازی توسعه یافته میتواند کلید RSA بیش از ۶۰۰ رقمی را بشکند.

با این وجود، به نظر میرسد مشکل حل شده چشمگیر نیست، زیرا میتوان آن را با رایانههای کلاسیک انجام داد. یک فیزیکدان اسپانیایی با اشاره به این که انتظار برای شکستن کلید RSA متشکل از ۶۰۰ رقم بیش از حد است میگوید: "آنان چیزی را ثابت نکرده اند. آنان صرفا ثابت میکنند که در این صورت کار کرده است و شاید در آینده نیز به کار خود ادامه دهد".

"اسکات آرونسون" متخصص محاسبات کوانتومی در دانشگاه تگزاس با این موضوع موافق است. او میگوید: "این یکی از گمراه کنندهترین مقالات درباره محاسبات کوانتومی است که در ۲۵ سال اخیر مشاهده کرده ام. من مقالات زیادی را در این باره خوانده ام".

او با اشاره به کار تیم "یانگ" میگویند آنان الگوریتم "شور" پایبند نبوده اند و این کار خوبی بوده است. او میافزاید: "چرا که میدانیم برای کار طبق الگوریتم شور به یک رایانه بسیار قدرتمند نیاز داریم و یافتن جایگزین برای آن خوب است".

در هر صورت، مقاله چینی موفق شده آسیب پذیری سیستم رمزگذاری فعلی را برجسته سازد چیزی که برای شرکتها و دولتها در سراسر جهان نگران کننده است. فیزیکدان اسپانیایی در مورد این موضوع توضیح میدهد که روی دو راه حل ممکن کار میکند. اولین راه حل آن است که مشکلات دیگری را که برای یک رایانه کوانتومی دشوارتر هستند جایگزین فاکتورسازی کنیم.

دومین راه حل توسعه طرحهایی است که امنیت آن براساس قوانین فیزیک کوانتومی است. این راه حل به توسعه محاسبات کوانتومی بستگی دارد که هنوز در مراحل اولیه قرار دارد و نیازمند تجهیزات خاصی میباشد.

همان طور که مرکز امنیت سایبری ملی انگلستان خاطرنشان میسازد هر دو راه رو به جلو چالش برانگیز هستند. انتقال به هر شکلی از زیرساختهای رمزنگاری جدید یک فرآیند پیچیده و پرهزینه است که باید به دقت برنامه ریزی و مدیریت شود. با تغییر سیستمها و خطرات تداوم کسب و کار در صورت وابستگی پیش بینی نشده به اجزای رمزنگاری خطرات امنیتی وجود دارد.

تیمی از دانشگاه توکیو به رهبری "هیرویوکی تاناکا" یک سیستم امنیتی جایگزین به نام Cosmocat را پیشنهاد کرده است. این سیستم مبتنی بر "میون" یا ذرات زیر اتمی کوتاه مدت (۲.۲ میکروثانیه) است که تنها در پرتوهای کیهانی و در آزمایشگاهها یافت میشوند.

اساسا مشکل پارادایم امنیتی فعلی ما آن است که متکی به اطلاعات رمزگذاری شده و کلیدهای رمزگشایی است که از طریق شبکهای از فرستنده به گیرنده ارسال میشود. صرفنظر از نحوه رمزگذاری پیامها از لحاظ نظری یک فرد میتواند از کلیدها برای رمزگشایی پیامهای به ظاهر امن استفاده کند.

تاناکا توضیح میدهد که رایانههای کوانتومی این فرآیند را تسریع میکنند.

اگر ما از این ایده اشتراک گذاری کلید صرفنظر نموده و در عوض راهی برای استفاده از اعداد تصادفی غیرقابل پیش بینی برای رمزگذاری اطلاعات پیدا کنیم ممکن است سیستم مصون بماند. میونها قادر به تولید اعداد واقعا غیر قابل پیش بینی هستند.

سیستم پیشنهادی مبتنی بر این واقعیت است که سرعت رسیدن این ذرات زیر اتمی همواره تصادفی است. در صورت وجود فرستنده و گیرنده همگام این سیستم کلیدی برای رمزگذاری و رمزگشایی پیام خواهد بود. به گفته تیم پژوهش ژاپنی به این ترتیب از ارسال کلید جلوگیری میشود. با این وجود، دستگاههای تشخیص میون بزرگ، پیچیده و پرقدرت هستند محدودیتهایی که تاناکا معتقد است این فناوری میتواند در نهایت بر آن غلبه کند.